ERA Web console

La console web permet l’administration de ESET Remote Administrator. La découverte de la console web nous guide vers le déploiement de notre premier programme d’installation lors de l’assistant de démarrage. Par la suite nous apprendrons son fonctionnement pour administrer, organiser et déployer les solutions ESET au sein d’un réseau composé d’hôtes Linux ou Windows.

Le sommaire :

- L’assistant de démarrage ESET Remote Administrator

- L’indispensable rubrique : Admin

- Gestion des groupes statiques et dynamiques

- Déploiement d’un agent sur un serveur Linux

- Installation à distance d’un programme Antivirus Endpoint

- Conclusion sur le produit ERA web console

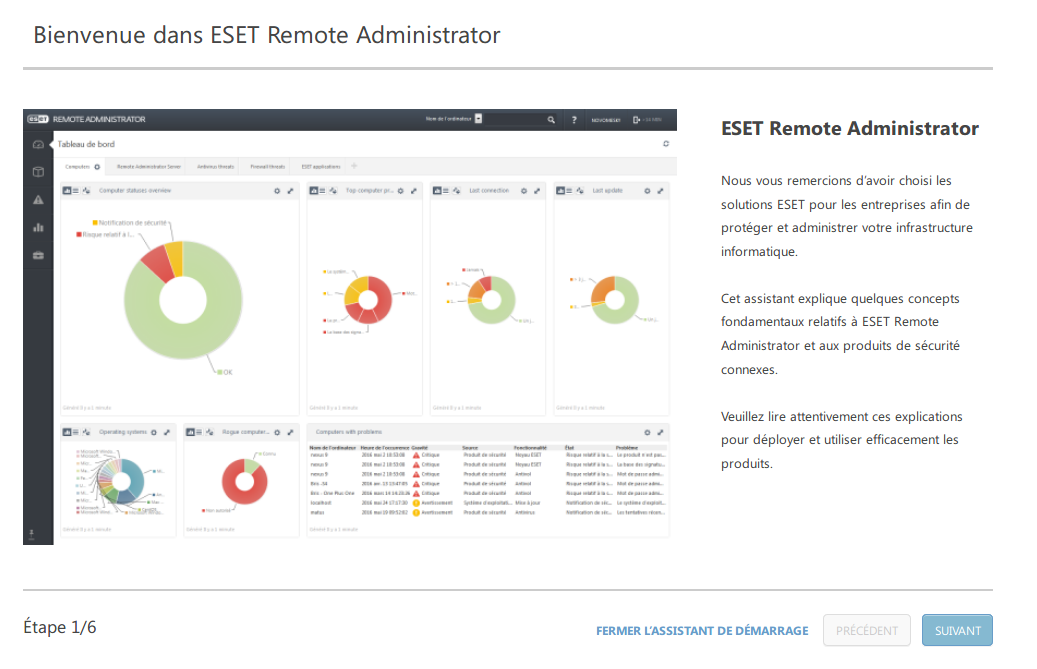

L’assistant de démarrage ERA

La prise en main du produit Web Console démarre par une introduction en 6 étapes détaillées ci-dessous en image :

L’assistant nous permet de comprendre comment s’articule les principales fonctionnalités ERA WEB :

- Ordinateurs : les ordinateurs remontent grâce à l’agent ERA pour être administrés.

- Groupes Statiques : un groupe statique permet d’inscrire un ordinateur manuellement à l’intérieur.

- Groupes Dynamiques : un groupe dynamique permet d’inscrire un ordinateur suivant des critères bien précis.

- Tâche client : permet d’envoyer des instructions aux ordinateurs et planifier des tâches avec un déclencheur.

- Agent ERA : l’agent effectue toutes les communications entre les produits ESET compatibles et le serveur ERA.

- ESET Endpoint : le produit de sécurité ESET qui est utilisé avec l’agent pour être controlé et configuré à distance.

- Déploiement : permet la création d’un programme d’installation pour le déploiement d’Endpoint vers Windows.

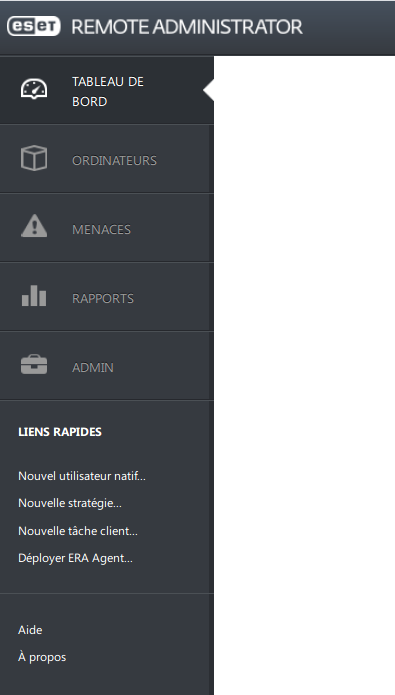

Une fois les étapes d’assistance terminées, nous voici sur l’interface Web avec ses différentes rubriques :

- Tableau de bord

- Ordinateurs

- Menaces

- Rapports

- Admin

Nous allons nous rendre dans Admin afin de démarrer la prise en main de la web console.

La rubrique d’administration

Nous allons parcourir les configurations qui s’offrent à nous en sélectionnant dans la rubrique Admin, puis Aperçu de l’état avec ses choix :

- Aide et Assistance : regorge de vidéos éducatives avec une base de connaissances d’ESET de très bonne qualité.

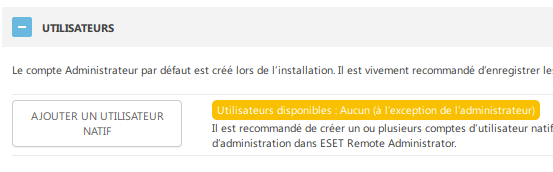

- Utilisateurs : permet la création de différents utilisateurs pour configurer leurs permissions dans ERA.

- Certificats : création d’autorités de certification et des certificats homologués pour les composants ERA.

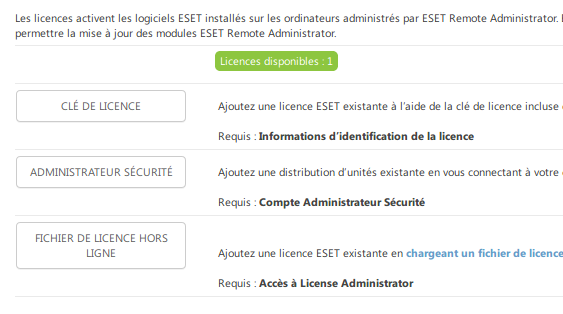

- Licences : ESET Remote Administrator versions 6 utilise le système ELA pour gérer les licences.

- Ordinateurs : permet l’ajout des appareils aux groupes dans ESET Remote Administrator.

- Agents : permet le déploiement d’un agent ERA vers les ordinateurs clients du réseau.

- Produits : permet l’installation d’un logiciel directement à partir du référentiel ESET ou spécifier un chemin d’accès vers un dossier partagé contenant les progiciels d’installation.

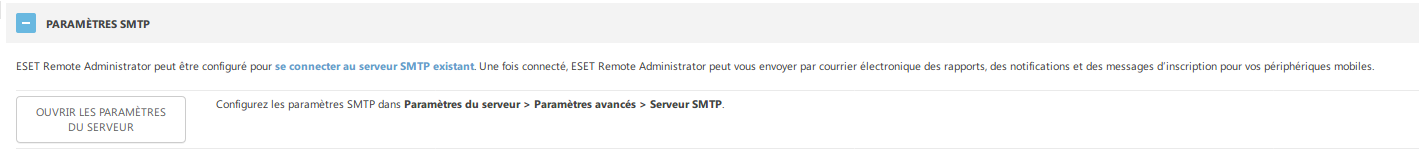

- Paramètres SMTP : permettent à ESET ERA d’envoyer des messages courriels (notifications, des rapports…).

Pour commencer, voici les étapes que je vous invite à découvrir et à suivre :

Découvrir le produit avec la base de connaissance ESET Remote Administrator sur le lien suivant.

Créer un utilisateur natif est recommandé :

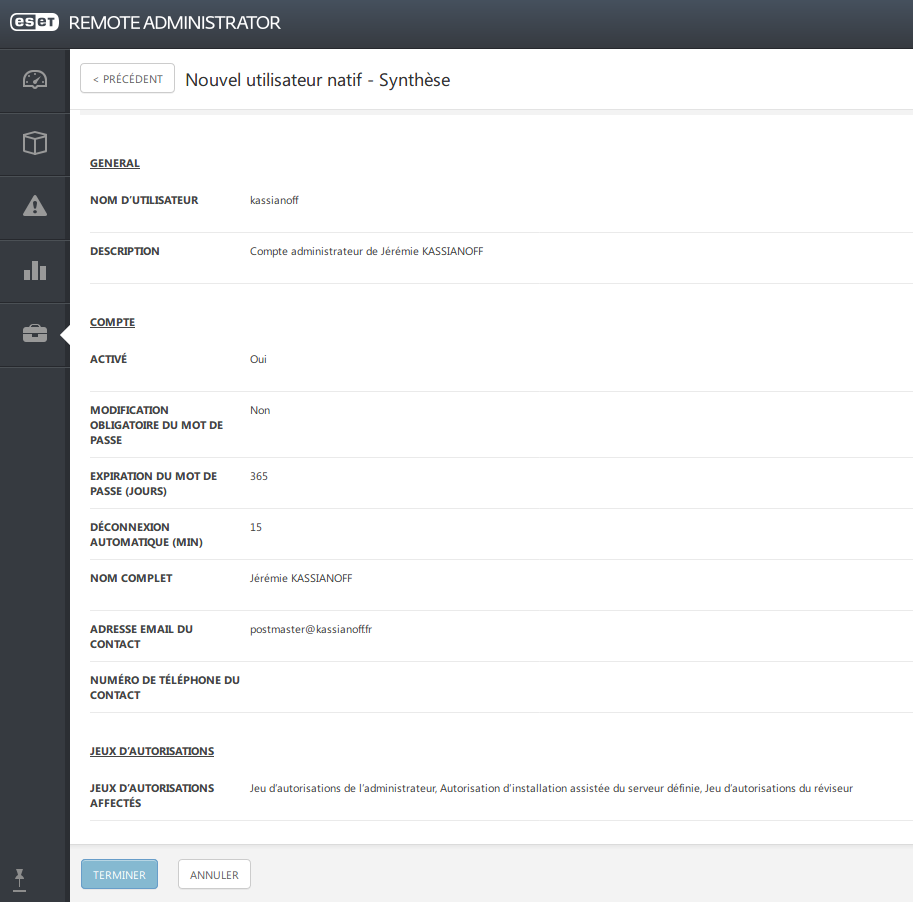

Nous allons ajouter un utilisateur natif autre que Administrator, voici par exemple ma synthèse :

Les certificats sont présents depuis la génération de l’installation de ERA.

La licence a été dans mon cas,ajoutée lors de l’installation, mais il est possible d’en ajouter d’autres :

Nous allons arbitrairement passer directement aux paramétrages SMTP afin de nous faire parvenir les alertes importantes par mail :

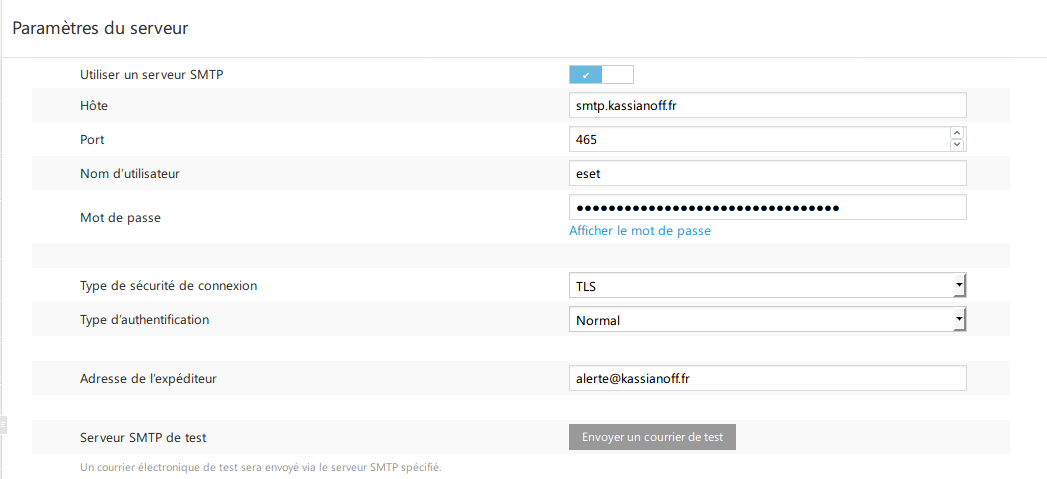

Dans paramètres du serveur et paramètres avancés le choix du serveur SMTP est disponible, voici un exemple :

Une fois la bonne configuration complétée, le test d’envoi de courrier fonctionne.

Gestion des groupes statiques et dynamiques.

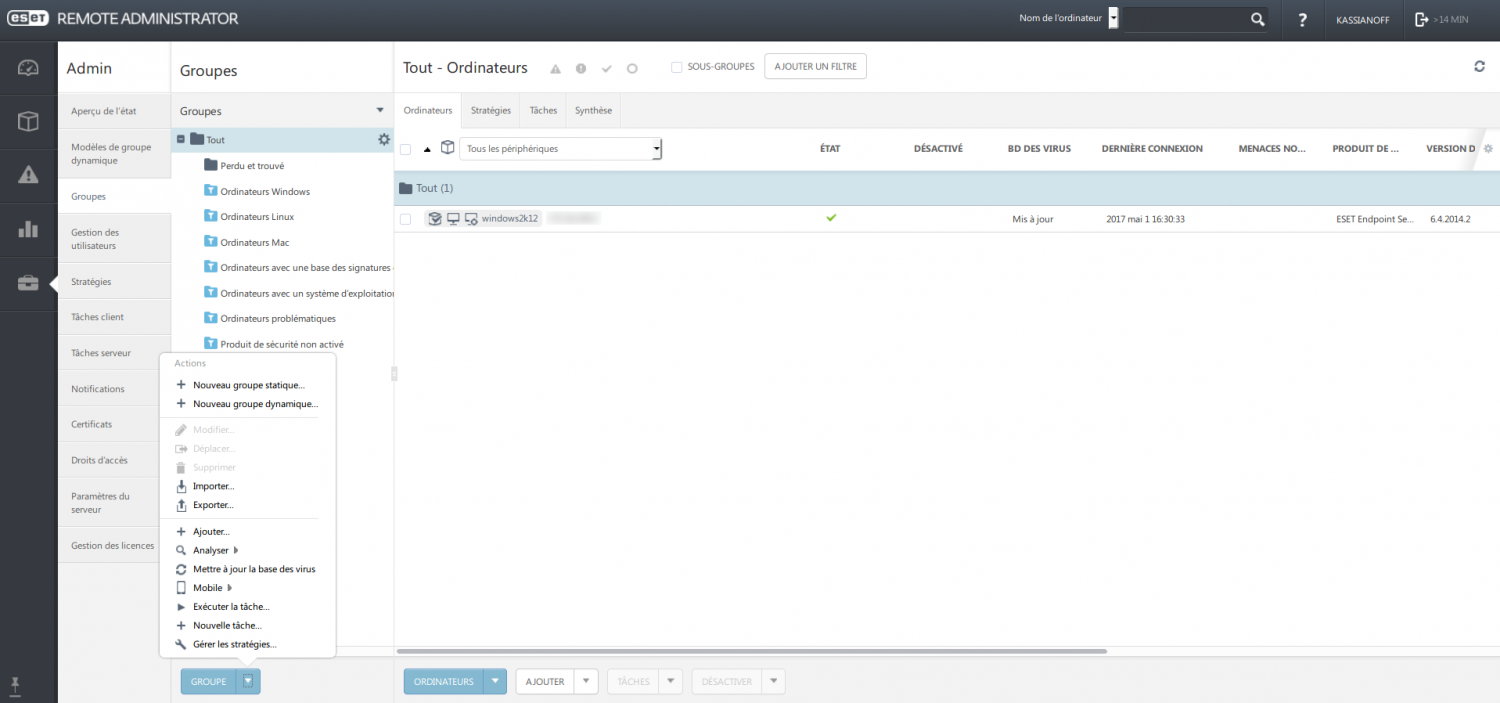

Désormais, nous allons nous intéresser à la rubrique Ordinateurs qui contient par défaut des groupes statiques et dynamiques avec un parent nommé Tout qui contient les deux types de groupes réparties en sous groupes :

- Perdu et trouvé – (Groupe statique et par défaut lors la première remonté des agents ERA)

- Ordinateurs Windows – (Groupe dynamique)

- Ordinateurs Linux – (Groupe dynamique)

- Ordinateurs Mac – (Groupe dynamique)

- Ordinateurs avec une base des signatures obsolétes – (Groupe dynamique)

- Ordinateurs avec un système d’exploitation obsolétes – (Groupe dynamique)

- Ordinateurs problématiques – (Groupe dynamique)

- Produit de sécurité non activé

- Périphériques mobiles qui contiennent deux sous groupes :

Appareils Android et Appareils iOS – (Groupe dynamique)

Il faut retenir la règle suivante :

- Un groupe statique est composé uniquement d’un nom et d’une description fixe.

- Un groupe dynamique est composé d’un modèle permettant de classifier l’objet suivant un état en temps réel.

La gestion des groupes est disponible rubrique Admin puis Groupes :

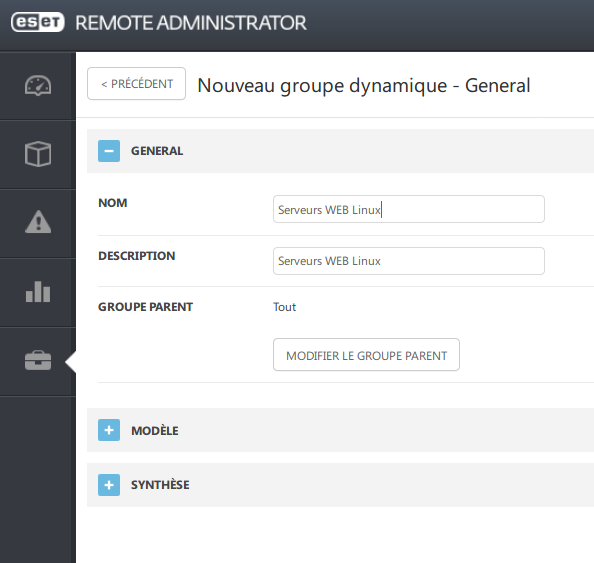

Cliquons sur Nouveau groupe dynamique et découvrons la création d’un nouveau groupe dynamique qui contiendra par exemple les serveurs web sous Linux :

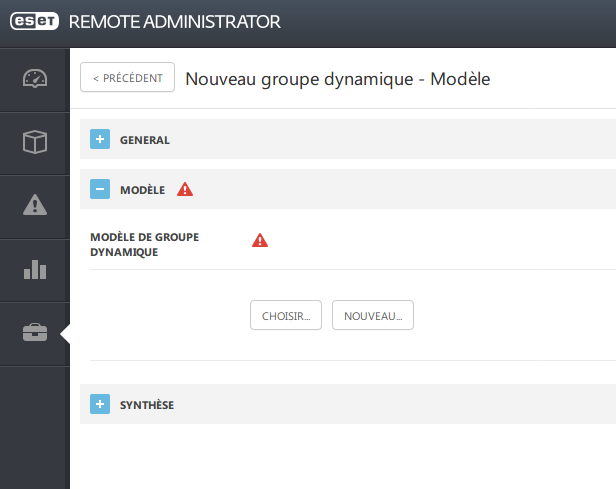

Nous avons ensuite le choix du modèle qui rendra dynamique notre groupe. Sélectionnons Nouveau :

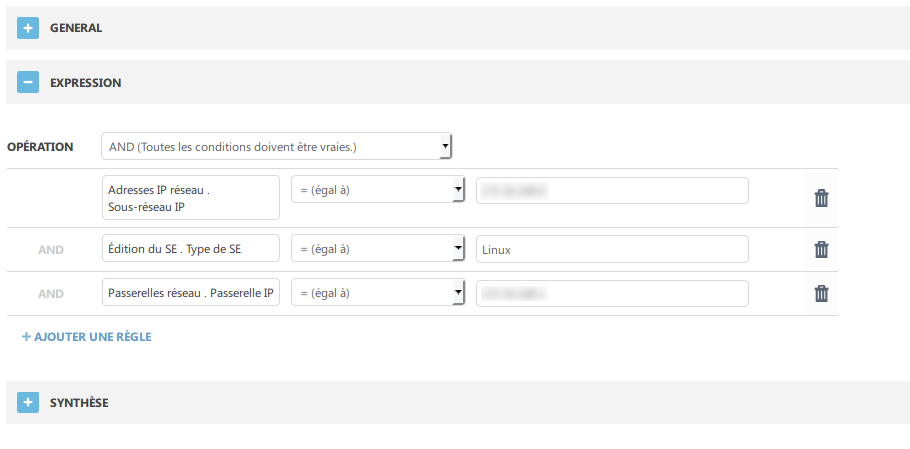

La configuration d’un modèle apparaît avec deux onglets : Général et Expression.

Le nom et la description du modèle seront dans Général et les conditions à réaliser seront dans Expression comme :

L’idée est de regrouper les Serveurs Web Linux présents dans un sous réseau spécifique avec une passerelle précise.

Dès lors, chaque serveur qui correspondra aux conditions ci-dessus sera automatiquement déplacé dans le groupe : Serveurs WEB Linux.

Déploiement d’un agent sur un serveur Linux

Un serveur Linux (sans interface) sera la cible idéale de mon déploiement vers la solution ESET Endpoint Security.

Avant de démarrer le déploiement d’un agent il est nécessaire de comprendre les différents déploiements disponibles :

- Le déploiement local a besoin de l’agent x64 et d’exporter les certificats pour se faire sous Linux.

- Le déploiement à distance peut être fait via une tâche de serveur dans ERA ou bien via GPO ou SCCM.

- Le déploiement via l’installation Agent Live sert à distribuer le programme d’installation Agent Live sur la machine.

Le déploiement local

Pour déployer l’agent localement et faire remonter directement notre serveur Linux dans ERA il faut au préalable :

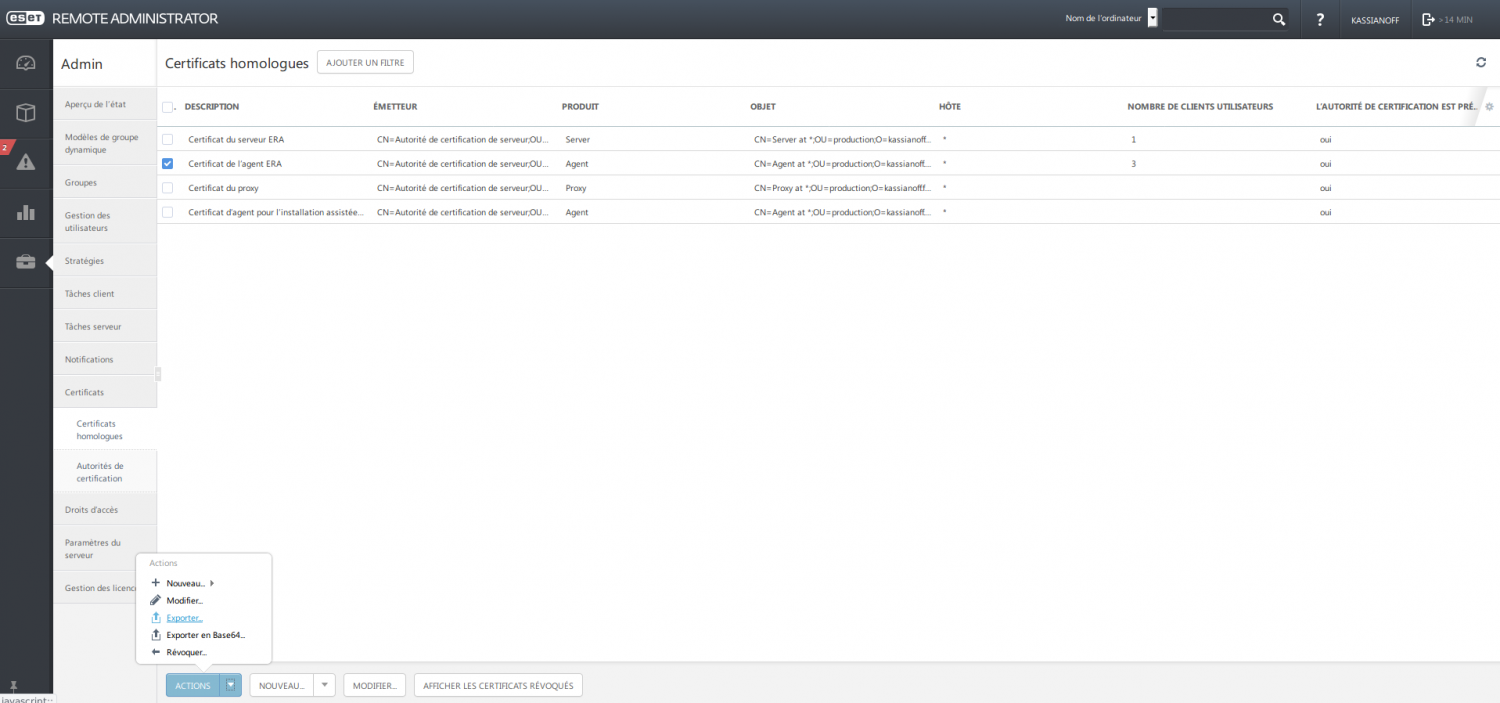

- Récupérer le certificat d’agent (.pfx) et le certificat d’autorité (.der). L’export se réalise dans la rubrique Certificats.

Deux sous onglets apparaîssent voici l’exemple avec le certificat d’agent :

- Pour le certificat d’autorité, il est exportable depuis Autorité de certification.

- Une fois les certificats exportés, il faut les importer sur le serveur Linux (ex :haproxy).

- Télécharger l’agent ERA depuis le site ESET (sous la forme d’un script pour Linux).

Avant de commencer le déploiement de l’agent sur le serveur Linux, il faut le rendre exécutable :

chmod +x EraAgentInstaller.shDe plus, il est nécessaire de posséder le paquet libc6 pour la future installation du programme ESET :

apt-get install libc6-i386Sinon vous risquez de rencontrer l’erreur suivante (sous Debian 8) :

systemctl status esets.service

esets.service - ESET Scanner Daemon

Loaded: loaded (/lib/systemd/system/esets.service; enabled)

Active: failed (Result: exit-code) since ven. 2017-04-28 16:01:04 CEST; 1min 4s ago

Process: 468 ExecStart=/opt/eset/esets/sbin/esets_daemon (code=exited, status=69)

avril 28 16:01:03 haproxy systemd[1]: Starting ESET Scanner Daemon...

avril 28 16:01:04 haproxy esets_daemon[468]: error[01d40000]: Cannot initialize scanner: License not found

avril 28 16:01:04 haproxy systemd[1]: esets.service: control process exited, code=exited status=69

avril 28 16:01:04 haproxy systemd[1]: Failed to start ESET Scanner Daemon.

avril 28 16:01:04 haproxy systemd[1]: Unit esets.service entered failed state.Exécuter alors la commande suivante avec les paramètres : sans activation de licence, avec les certificats, le serveur ERA et son port de communication

./EraAgentInstaller.sh --skip-license --cert-path=/home/jeremie/era_agent/key_agent_ca.pfx

--cert-auth-path=/home/jeremie/era_agent/key_public_ca_kassianoff.fr.der

--hostname=172.16.230.2 --port=2222En cas de d’erreur OpenSSL lors du déploiement de l’agent tel que :

The archive will be extracted to: /opt/eset/RemoteAdministrator/Agent

Extracting, please wait...

Checking OpenSSL ... failure

: Error occurred while checking OpenSSLIl faut supprimer le paquet suivant :

apt-get remove libssl-dev:amd64Une fois l’Agent installé le service eraagent peut être exécuté comme ceci :

service erraagent startNous allons désormais retrouver sur l’interface web ERA dans la rubrique Ordinateurs notre serveur Linux.

Déploiement d’un agent sur un serveur Windows

Sur Windows la manipulation est documentée dès l’installation du produit avec l’assistant de démarrage ESET Remote Administrator (le paquet généré à la fin du processus comprend l’agent et la suite de sécurité). Le déploiement à distance via un GPO est détaillé sur ce lien. Je ne détaillerai pas la procédure qui fera l’objet d’un autre article.

Installation à distance de l’Antivirus Endpoint.

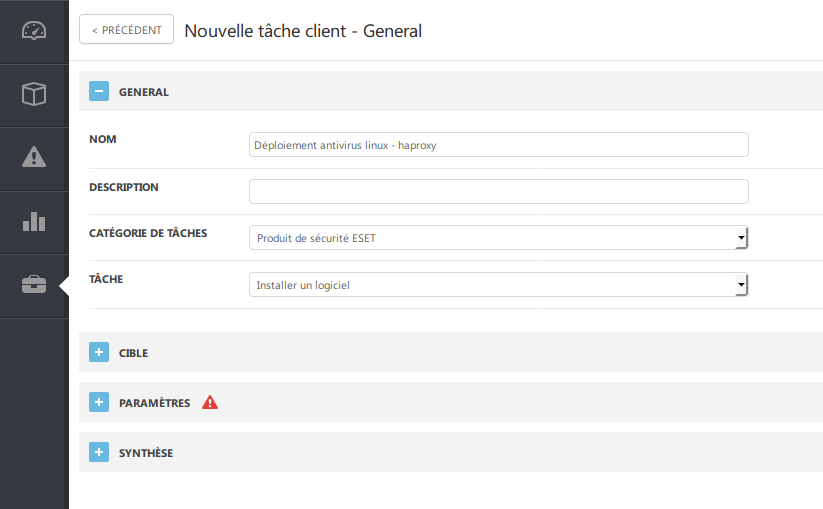

Pour procéder à l’installation à distance d’un package : il faut nous rendre dans la rubrique Admin puis Tâche client.

Nous choissisons en bas Nouveau et nous remplissons les cases :

Les cibles peuvent être ajoutées après la création de cette tâche uniquement donc nous allons directement dans Paramètres :

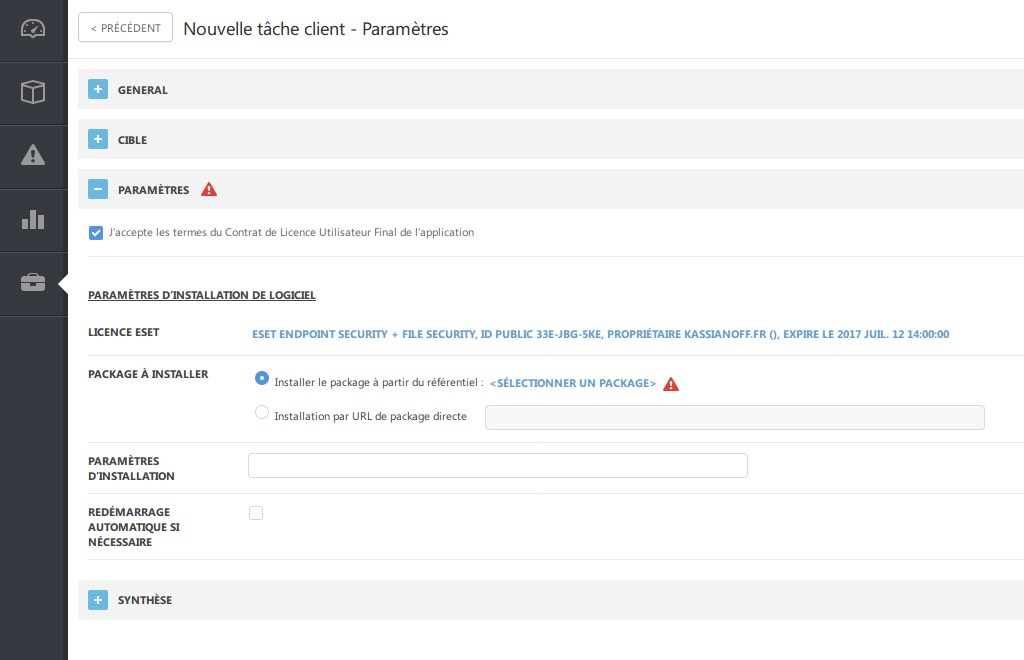

Une fois les termes du contrat et la licence ESET validée il faut sélectionner le package à déployer :

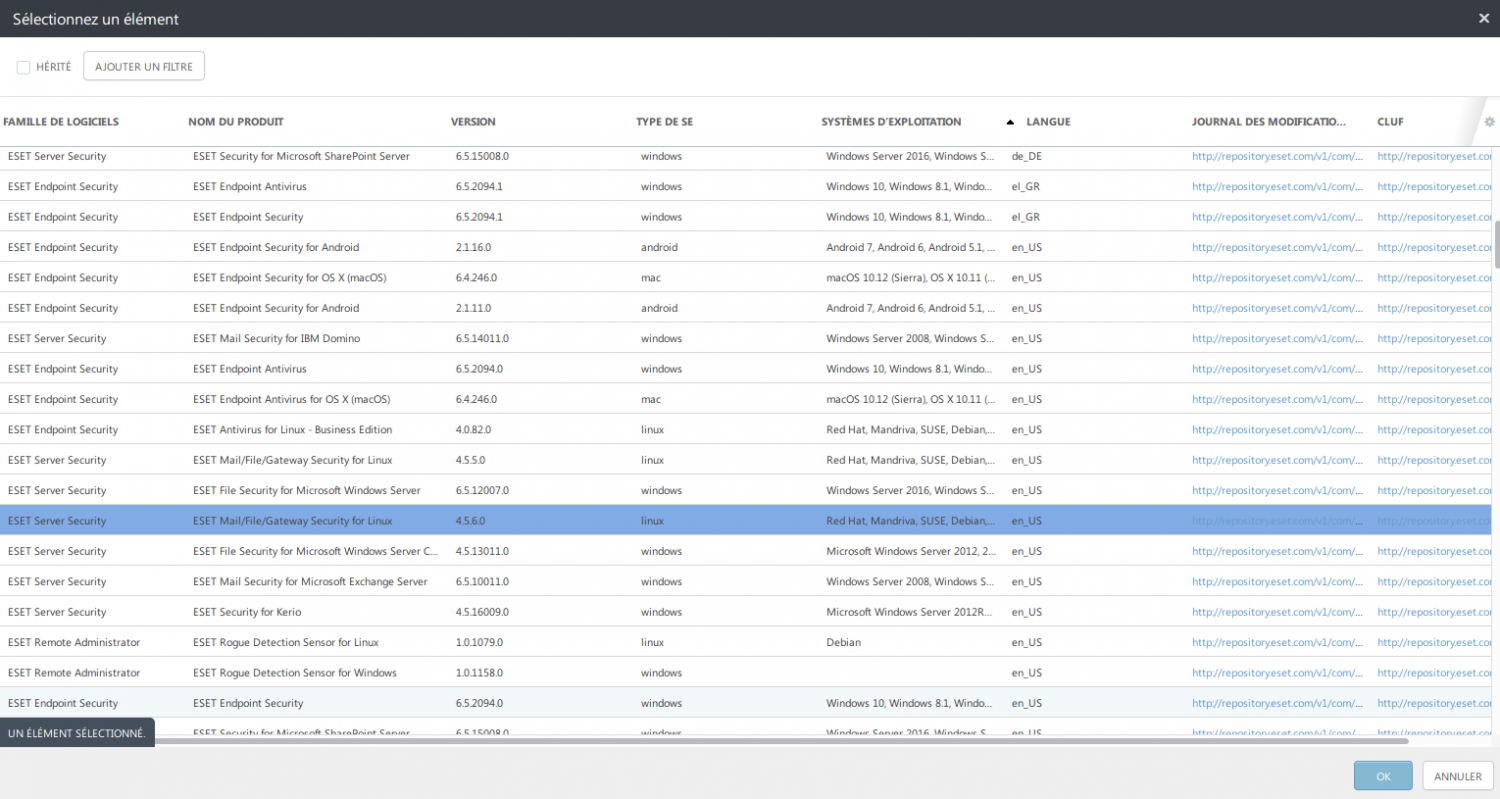

La liste est conséquente car elle regroupe l’ensemble des logiciels ESET dans plusieurs langues compatibles avec ERA.

Pour le choix, je n’ai pas d’interface graphique (GTK) donc Eset Server Security for mail/gateway est séléctionné.

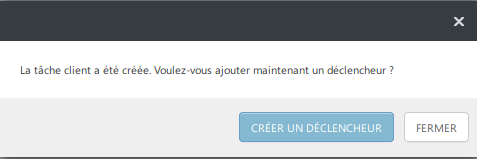

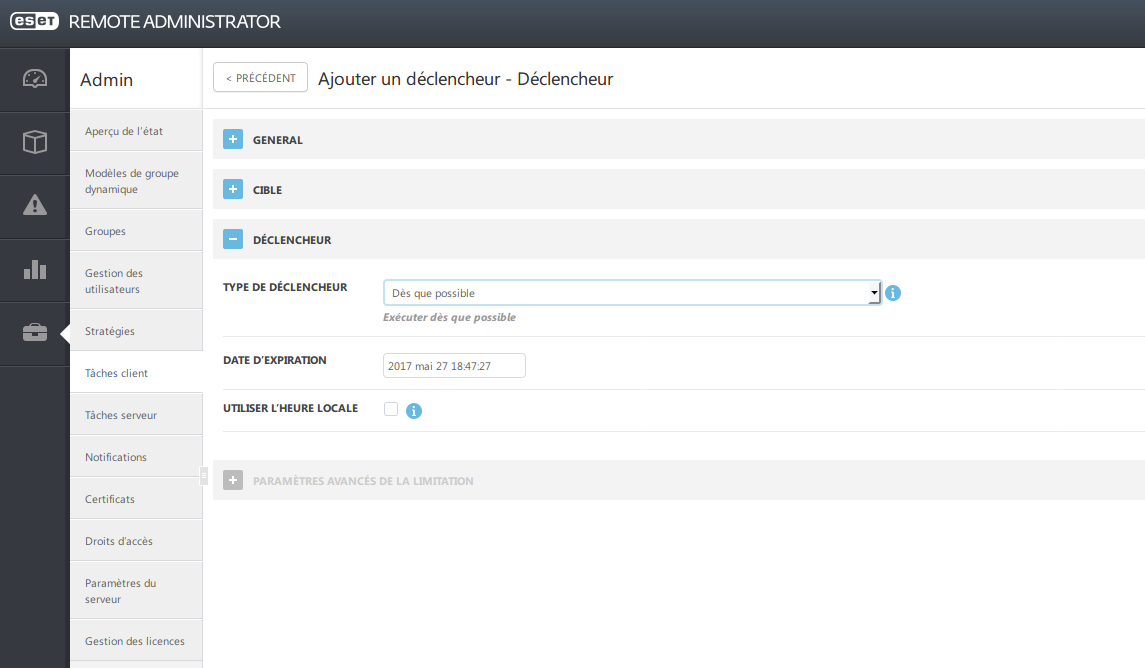

Terminons ensuite la création de la tâche mais une demande de création de déclencheur apparaît :

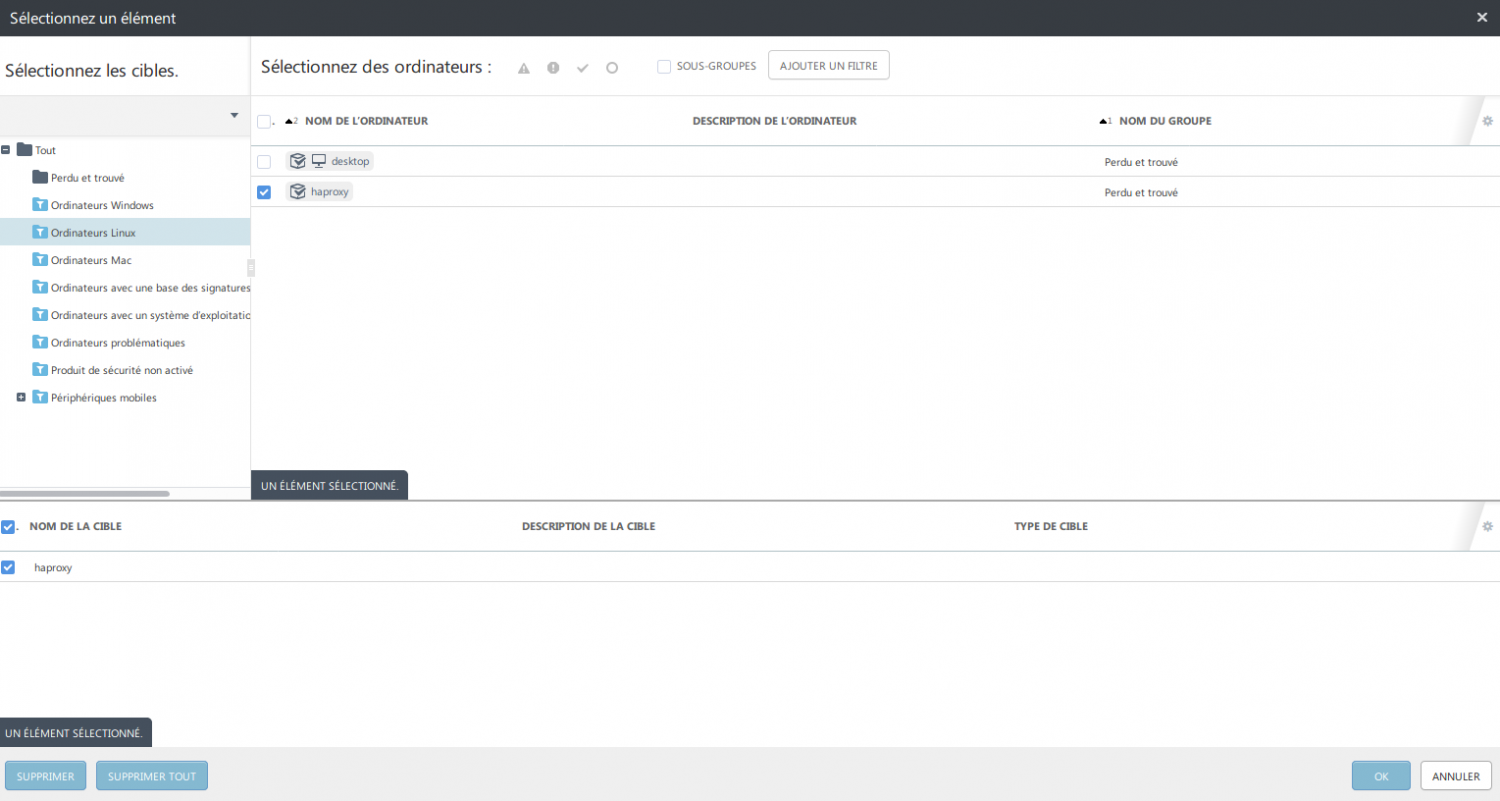

La procédure de création du déclencheur est similaire à la création d’une tâche sauf qu’il faut, en plus de la description du déclencheur, sélectionner la cible (dans notre cas notre serveur haproxy) :

Pour terminer, il est nécessaire de réaliser le déclenchement le plus tôt possible afin de continuer le déploiement :

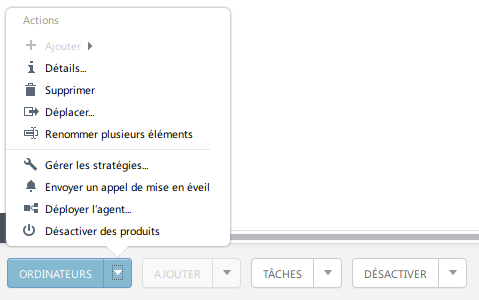

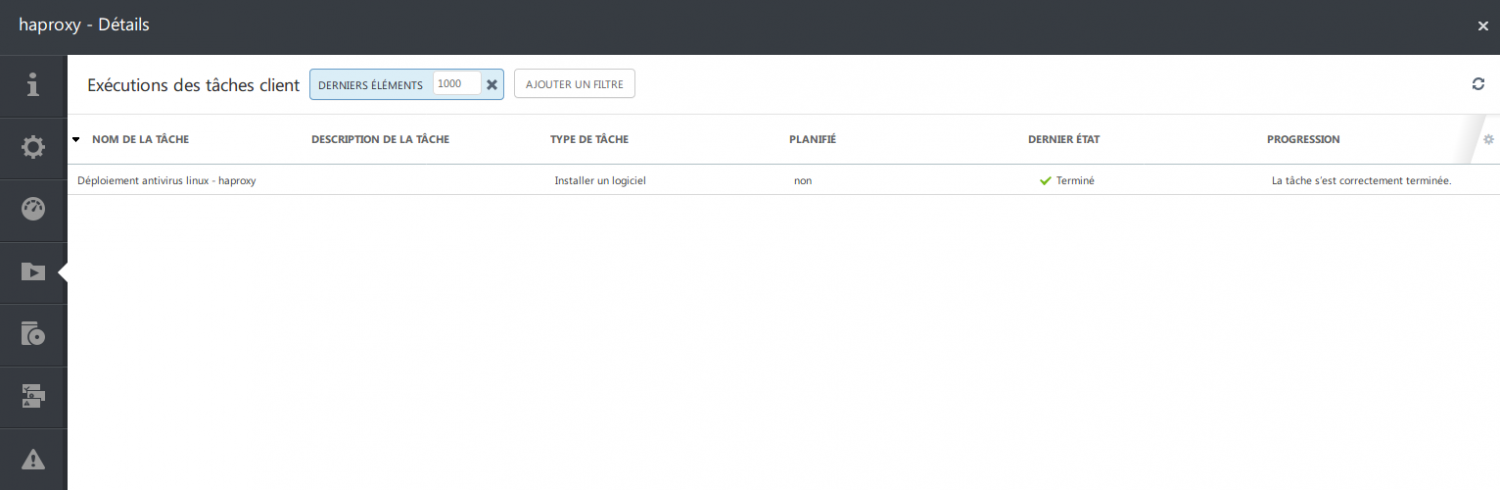

Une fois validé par Terminer le déclencheur est créé et la tâche également. Pour vérifier l’état de déploiement de la solution ESET, rendons-nous dans la rubrique Ordinateurs puis sur Haproxy (coché) et en bas dans Ordinateurs puis Détails :

Le résultat devrait être celui-ci :

Rendons-nous alors sur notre machine Haproxy en SSH afin de vérifier que le programme est bien installé.

Le chemin d’installation du produit est :

cd /opt/eset/esets/sbin/Si lors du déploiement vous n’avez pas inclus la licence, il est possible de le faire comme ceci :

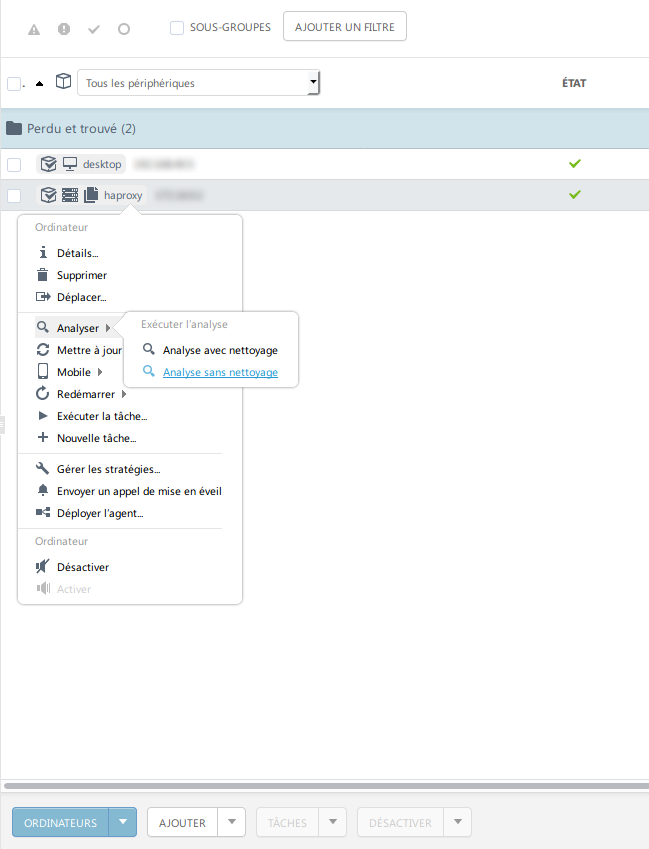

/esets_lic --import file.licLe déploiement est terminé, spontanément vous pouvez lancer une analyse sans nettoyage :

A partir de ce moment l’ordinateur basculera dans un groupe dynamique si un groupe existe comme vu précédemment.

Le serveur devient entièrement administrable par ERA afin de renforcer sa sécurité : des stratégies et rapports de menaces peuvent être mis en place.

Conclusion sur la prise en main du produit ERA console

La première approche avec le produit ERA web console démontre une certaine efficacité et rapidité dans le déploiement d’une solution de sécurité en entreprise et ce, quelque soit l’OS (Linux/Mac ou Windows). Dans un prochain article je m’attarderai sur le déploiement de stratégie ou encore la gestion des menaces au sein du réseau que peut gérer ESET.